Kyllä, videovalvontamonitori voi olla hakkeroitu. Ei, sinun ei tarvitse lopettaa sitä

Jos olet jo kuullut heistä, minä säästelen sinua vauvavalvontapisteen hakkerointiin. Ei ole enää vatsavaivaa kuin ajatus, että vauvan huone ei ole täysin turvallinen tunkeilijoilta. Mutta tosiasia on, että jos sinulla on vauvansäädin huoneessa, se ei ehkä ole.

Jos olet jo kuullut heistä, minä säästelen sinua vauvavalvontapisteen hakkerointiin. Ei ole enää vatsavaivaa kuin ajatus, että vauvan huone ei ole täysin turvallinen tunkeilijoilta. Mutta tosiasia on, että jos sinulla on vauvansäädin huoneessa, se ei ehkä ole.

Video baby monitorin hakkerointi tarinoita saa paljon ilmaa paikallisissa uutisissa ja välittömästi välittää minulle vanhempien sukulaisten. Näiden tarinoiden erilaisuus on se, että ne tunnistavat riskit ovat todellisia.

Nämä vahvistetut tapaukset ovat jäähdyttämättömiä tarpeeksi, jotta haluat ajaa yläkertaan ja irrota vauvavalvontasi lapsesi huoneessa juuri nyt. Melkein.

Mutta kun otin selville turvatoimet, jotka olin jo ottanut käyttöön, päätin, että oli hyvä jatkaa lapsenvalvontajien käyttöä. Riskit ovat todellisia, mutta ne ovat hallittavissa.

Älä ymmärrä minua väärin. En ole salamyhkäinen paranoia. Esimerkiksi minulla on Post-it, joka kattaa webbikameran kannettavassa tietokoneessani. (Vakavasti, milloin he tulevat asettamaan vähäiset muoviset ikkunaluukut näihin oletusarvoisesti?). Mutta minun asema vauvamonitoreissa on tämä:

Kun ymmärrät miten hakkerit tulevat vauvavalvontaan ja verkkokameroihin, voit tehdä tietoisempia päätöksiä siitä, ovatko tietoturvariskit tarpeeksi mukavasti. Joten ennen kuin alat varoittaa kaikkia ystäviäsi ja lapsia lopettamaan lapsenvalvontajien käyttö, lue tämä viesti. Tai vielä parempaa, lähetä ne eteenpäin paikallisen uutiskanavan sensuellisen tarinan sijasta.

Minulla on ongelma paljon tapaa, jolla tiedotusvälineet kattavat nämä tarinat. Ne ovat useampia kuin varoittavia tarinoita, ja ne tarjoavat neuvoa, joka parhaimmillaan on kohtalaisia. Tämän viestin kohta ei ole järkyttää ja pelotella sinua - se on ilmoittaa ja valmistautua.

Miten hakkerit pääsevät vauvansovittimiin: Dumb vs. Smart Monitors

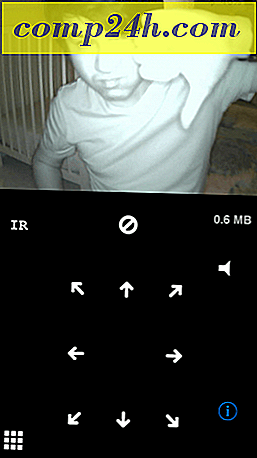

Siellä on kaksi suurta erilaista vauvavalvontalaitetta. Siinä on yksinkertaisia intercom-tyylisiä vauvavalvontalaitteita, jotka ovat walkie-talkijoita, joissa on vauvan kultainen logo laatikossa. Ja sitten on hieman uudentyyppisiä Internet-yhteensopivia lastenmonitoreita, jotka integroituvat älypuhelimeen langattoman reitittimen kautta.

Siellä on kaksi suurta erilaista vauvavalvontalaitetta. Siinä on yksinkertaisia intercom-tyylisiä vauvavalvontalaitteita, jotka ovat walkie-talkijoita, joissa on vauvan kultainen logo laatikossa. Ja sitten on hieman uudentyyppisiä Internet-yhteensopivia lastenmonitoreita, jotka integroituvat älypuhelimeen langattoman reitittimen kautta.

Hyökkäysvektori vanhoille walkie-talkie / intercom-tyyppisille vauvamonitoreille (jota käytän vielä) on melko yksinkertainen. Tyhmät näytöt ovat kahden tinapussin radioekvivalentteja merkkijonoon. Kaikki jonkun täytyy tehdä löytää merkkijono ja laittaa niiden keskelle. Eli kaapata taajuus ja alkaa kuolla metalli kuunnella sen yli tai jotain. Kuitenkin kaksi suurta rajoittavaa tekijää on tyhmä monitorin hakata. Ensin on laitteisto. Tällä hetkellä jokaisella yli 5-vuotiaalla lapsella on laite, joka voi käyttää internetprotokollaa (mitä älykkäitä vauvavalvontalaitteita käytetään). Mutta kaappaamaan tyhmä vauvan seurataajuus, sinun täytyy olla hieman kätevä joitakin gadgeteja olet ostanut RadioShack. Toinen tekijä on alue. Sinun on oltava melko fyysisesti lähellä vauvavalvontaa, jotta se toimisi. Jos esimerkiksi pysytän ajotieltä vastaanottimen vastaanottimella, olen liian kaukana siitä, että signaali toimii.

Joten, jos joku aloittaa kaappauksen "tyhmä" vauvantorjuntasi, mene ulos pihalle ja etsi pieni punk wkiin talkiolla, joka tekee sen ja kerro hänelle, että tiedät missä hän asuu, ja sinä soitat vanhempasi.

Kaikki tämä on vanha uutinen.

Se on internetiin kytketty videomonitori ja vauvakameroita, jotka tekevät kaikki otsikot viime aikoina. Näitä kutsutaan Internet Protocol (IP) -kameroiksi, koska ne käyttävät internetiä ja lähiverkkosi kommunikoimaan älypuhelimen kanssa. Hyökkäysvektori näitä "fiksuja" vauvamonitoreja vastaan on paljon laajempi. Nyt ei ole vain vanhempia veljejä ja naapuruston lapsia, jotka juoksevat sinua. Jos tyhmä vauvamonitori on kaksi tölkistä ja merkkijono, fiksu vauvan nokka on tinahana ja merkkijono on World Wide Web. Internetiin liitetyt vauvavalvontalaitteet voivat olla haavoittuvia kaikkialle maapallon peikkoon, ryömiin ja rikollisiin. Ja me kaikki tiedämme, että nämä ihmiset voivat olla aivan ehdottomasti tuomittavia.

Internet Protocol Baby Monitorin turvallisuusongelmia

Joka kerta, kun aloin puhua turvallisuudesta Stevein kanssa, hän aloittaa Shrekin laulun tekemisen.

"Ogres Security -toimenpiteet ovat kuin sipulit."

Kyse on kerroksista.

IP-yhteensopivassa vauvakonitorissa on vain yksi haiseva epävarmuustekijä, joka voi kutsua kaikki hakkerit. Sitten verkkosi voi päätyä varjoiseen foorumiin, jossa on linkkejä satoihin epävarmoihin web-kameroihin ympäri maapalloa. Ne ovat olemassa. Älä etsi niitä, jos arvostat sielusi.

Hyvin korkealla tasolla tässä ovat kerrokset, jotka koskevat videosi vauvavalvontaa. Tämä johtuu siitä, että videosi vauvanmonitori toimii liittämällä kotiverkon reitittimeen, jonka oletan olevan yhteydessä Internetiin.

- Tavallinen internetyhteys reitittimeen (palomuuri suojattu)

- Video baby monitor access (salasanasuojattu tai paremmin vielä, ei käytössä)

- Remote baby monitor access (salasanasuojattu tai paremmin vielä, ei käytössä)

- Etähallintarjoajan pääsy reitittimeen (salasanasuojattu tai paremmin vielä, poistettu käytöstä)

- Video baby monitorin käyttö (salasanasuojattu)

- Käyttäjän / järjestelmänvalvojan paikallisen pääsyn reitittimeen (salasanasuojattu)

- Langallinen (salasanasuojattu)

- Langaton (salasanasuojattu)

- Video baby monitorin käyttö (salasanasuojattu)

Kuten näette, kaikissa tapauksissa hyökkääjä saa pääsyn vauvasovittimeen pääsemällä ensin reitittimeen. Joten ensimmäinen ja ilmeinen suojaustaso suojaa langatonta reititintäsi. Tämän jälkeen voit tehdä enemmän. Mutta ennen kuin pääsemme siihen, anna minun selittää sinulle, miten hakkerit pääsevät sisään.

Jos et välitä tästä kaikesta, voit siirtyä eteenpäin Video Baby Monitorin turvavalvontalista.

Reitittimen suojauksen kompromissi

Kun hyökkääjä saa hallinnollisen pääsyn reitittimellesi, se on melko paljon peli jokaisen siihen liitettyyn laitteeseen verrattuna. Vauvanvalvonta saattaa olla vähiten sinun huolenaiheesi. Mutta pysyäkseen aiheesta, useimmat vauvavalvontalaitteet on määritetty avaamalla hallinnolliset "backstage" reitittimen kautta. Jos hakkeri pääsee käyttämään reititintäsi, he voivat sitten aloittaa monkeyingin vauvavalvontasi suojausasetuksilla.

Näin he voivat päästä:

Hyökkäys luvattomalla internetyhteydellä reitittimeen on vähiten todennäköistä. Kaikki reitittimet käyttävät verkko-osoitteen käännöstä (NAT) suodattaa luvaton saapuva liikenne. Ainoa poikkeus tässä on, jos olet mennyt tarkoituksella sisään ja sallinut portin edelleenlähettämisen tai luonut demilitarisoidun vyöhykkeen. Sinun pitäisi yleensä tehdä vain ohjelmia, kuten BitTorrent-asiakkaita tai suuren kaistanleveyden verkkopelejä. Jos et tiedä, mitä nämä ovat, kysy teiltä, jos hän teki jotain näistä asioista reitittimeesi. Jos ei, olet todennäköisesti OK. Voit kuitenkin tarkistaa reitittimen asetukset -sivuja.

Hyökkäys reitittimen etäyhteyden kautta on samanlainen. Samoin kuin pystyt asettamaan vauvavalvontasi oikeutetusti internetin välityksellä, voit saada reitittimen hallintasivun laajalla alueella tai internetissä. Tämä ei johda reitittimen asetussivun käyttämiseen liittämällä siihen suoraan langallisen tai langattoman yhteyden kautta. Ellei ole yrityksesi IT-pääkäyttäjä, käytännössä ei ole mitään syytä tehdä tätä - se vain tekee sinusta haavoittuvamman. Mene eteenpäin ja poista tämä ominaisuus reitittimen asetussivulta. Jos et koskaan muista sallia sitä, se on todennäköisesti jo poistettu käytöstä. Sitä kutsutaan yleensä "etäasennukseksi" tai "Allow Setup over WAN".

Hyökkäys paikallisen pääsyn reitittimesi kautta on sama kuin reitittimen etäyhteys, paitsi että hakkereiden on oltava WiFi-alueella tai jotka voivat kytkeä suoraan reitittimeen. Tämä on harvinaista, mutta älä sulje pois sitä, ajattele avoimia taloja, juhlia, talon sitterit jne. Jos sinulla on avoin langaton verkko, eli kuka tahansa voi muodostaa yhteyden ilman salasanaa (miksi, miksi? Miksi?). naapuri voi päästä sisälle, kun he haluavat. Vaikka sinulla olisi langattomien salasanojen käytössä, joku voisi kytkeytyä reitittimeen Ethernet-yhteyden kautta, rikkoa reitittimen järjestelmänvalvojan salasanan (tai käytä oletusasetusta, jos et ole muuttanut sitä) ja sitten mennä kaupunkiin.

Kompromissit lapsiturvallisuuden suojaamiseen

Oletetaan nyt, että hakkeri pääsee käyttämään reititintäsi ja siten myös vauvasi monitorin kokoonpanoa. Samoin kuin reitittimesi oletusasetukset, jotka suojaavat sitä luvattomalta liikenteeltä, vauvakonitorilla on yleensä nämä suojaukset paikoillaan ulos-of-the-boxissa. Mutta monet videovalvontakamerat ovat myös UPnP- ja satamanlähetysasetuksia, jotka voidaan ottaa käyttöön, jotta kamera ei olisi turvallisempi.

Jos et ole vielä asettanut salasanaa lapsesi näytölle tai muuttanut tehdasasetussalasanaa, käyttäjä voi helposti käyttää kameraa nyt, kun hänellä on reitittimen käyttöoikeus. He voivat jatkaa tunnetun tehtaan oletussalasanan käyttämistä tai sijoittaa takaporttiinsa.

Nyt olemme tähän asti olleet tekemisissä luvattomalla pääsyllä reitittimeesi internetin välityksellä. Monet näistä älykkäistä vauvavalvontalaitteista antavat sinulle mahdollisuuden käyttää oikeutta vauvasi seurantaan internetin välityksellä . Toisin sanoen olet töissä tai päivässä tai jotain, ja haluat katsoa pienen nukkumassaisen enkeliä puhelimestasi. Tämä ominaisuus voit ottaa käyttöön videokameran ohjelmiston asetuksissa. Mutta en usko, että sinun pitäisi . Tämän ominaisuuden käyttöönoton kaistanleveys ja tietoturvaominaisuudet ovat liian suuria, jos et tiedä mitä olet tekemässä. Joten pelasta itsesi vaaralle ja älä käytä videosi vauvanmonitoriä narttuvapaana. Teksti vain lapsesi ja kysy, miten asiat menevät, okei?

Ongelma, joka mahdollistaa Internet-yhteyden pääsyn vauvavalvontaan, on se, että se yksinkertaistaa huomattavasti hakkerin tekemää työtä. Sen sijaan, että voit tunkeutua reitittimeen ja saada hallinnolliset käyttöoikeudet reitittimeen ja sitten hallinnoida lapsesi näyttöä, heillä on vain halkeamassa salasanasi, jonka olet määrittänyt etävalvonnan lapsesi seurannalle. Se on vähän kuin jätät avaimen portin alla oven edessä. Jos käyttö on helppoa ja kätevää, hakijoiden pääsy on helppoa ja kätevää.

Video Baby Monitor Security Ei-kysymyksiä

Joten, kaiken pitäisi antaa sinulle hyvä käsitys siitä, miten hakkerit voivat päästä vauvasi monitorisi. Se on melko yksinkertainen langaton verkkoturva-asema. Vauvamonitoreista ei ole mitään luonnostaan vaarallista, mikä ei tue myös kaikkia kotiverkon laitteita. Ero on se, että kiusaus vihamielisesti huijata on paljon suurempi, ja creep tekijä on erittäin korkea. Jos yksinkertaisesti kohtelet vauvavalvontasi yhtä tarkkaavaisesti kuin puhelimesi, kannettava tietokone ja tabletit, sinun pitäisi olla OK.

Yksinkertaisesti ottaa video vauvansovittimen talossa ei heti avata ikkunaa maailmalle. Lisäksi sinun ei tarvitse huolehtia siitä, että joku sieppaa digitaalisen videosignaalin ilmassa. Digitaaliset videovalvontakamerat käyttävät salattuja signaaleja. Se olisi liian vaikeaa, jos joku murtaisi nämä, ja heidän pitäisi olla signaalikaistan sisällä.

Video Baby Monitorin turvavalvontaluettelo

Olitpa lukenut kaikki hieman tekninen mumbo jumbo, jonka kirjoitin, on olemassa melko yksinkertaisia vaiheita, joita voit tehdä videoiden vauvojen valvonnan varmistamiseksi. Tee ne yksi kerrallaan, ja jos tarvitset apua oman vauvanmonitorimallin tai reitittimallin kanssa, tutustu valmistajan ohjeisiin tai anna kommentoida. Jos jätät kommentin, varmista, että saat vastauksen kysymykseen ennen laitteen liittämistä.

- Suojaa langaton reititin. Voisin kirjoittaa koko viestin tähän. Mutta onneksi Andre jo tehnyt niin en tarvitse: Suojaa Wi-Fi-reitittimen nyt näiden turvavinkkejä. Näiden rivien ohella:

- Päivitä reitittimen laiteohjelmisto.

- Poista etäyhteys reitittimeen. Älä anna sen konfiguroida mistä tahansa, vaan suoraan talosi sisällä, joka on kytketty langattomaan tai langalliseen verkkoon.

- Aseta salasanasi lapsellesi, jos et ole jo (miksi, miksi, miksi?). Varmista myös, että sinulla on vahva salasana

- Vaihda tai poista oletus kirjautumistunnus. Jotkut kameroista ja reitittimistä ovat kirjautuneita kirjautumistietoja, jotain tyhmää kuin "root" käyttäjänä ja salasanana. Vaikka olet määrittänyt kirjautumistietosi, sinun on varmistettava, että vanhoja kirjautumistunnuksia on poistettu tai muutettu.

- Päivitä kameran laiteohjelmisto. Tämän vaiheet ovat erilaiset jokaiselle valmistajalle. Ammu minulle viesti, jos tarvitset apua.

- Poista käytöstä DDNS kamerallesi, jos se on käytössä.

- Poista sataman edelleenlähetys tai UPnP kameralla, jos se on käytössä.

- Poista etäkäyttö käytöstä vauvakameroillesi. Se on kätevä, mutta tarpeeton. Ja jos sinulla ei ole rajoittamatonta tietosuunnitelmaa, se tulee olemaan kallista. Videotiedostojen lähettäminen Internetissä puhelimeen herättää paljon tietoja. Jos olet epävarma siitä, miten etäkäyttöäsi käytetään kameraan, varmista, että teet myös seuraavia:

- Muuta porttia, jota käytetään kameran käyttämiseen. Oletusasetus on 80, ja se hakija tarkistaa ensin. Vaihda se yli 8100: een, jos voit.

- Tarkista määräajoin luvattoman käytön lokit. Kun etsit lokisi, etsi epätavallisia asioita, kuten IP-osoitteita, joita et tunnista tai vieraita käyttöaikoja (kello 13, kun et olisikaan edes kotona).

Jos käsittelet kaikkia edellä mainittuja kohteita, sinun olisi pitänyt suojata kaikki tyypilliset hyökkäysvektorit parhaiten.

Kaipaanko mitään? Antakaa minulle - ja teidän kollegasi lukijat - tietävät kommenttiosassa.